Burp Suite(一)

Burp Suite是由PortSwigger公司开发的一款集成式Web应用安全测试平台,被广泛用于发现和利用Web应用中的漏洞。

1 安装设置

- 安装设置

- 官网:https://portswigger.net,Support > Downloads,这里用Burp Suite Pro v2022.3.7破解版。

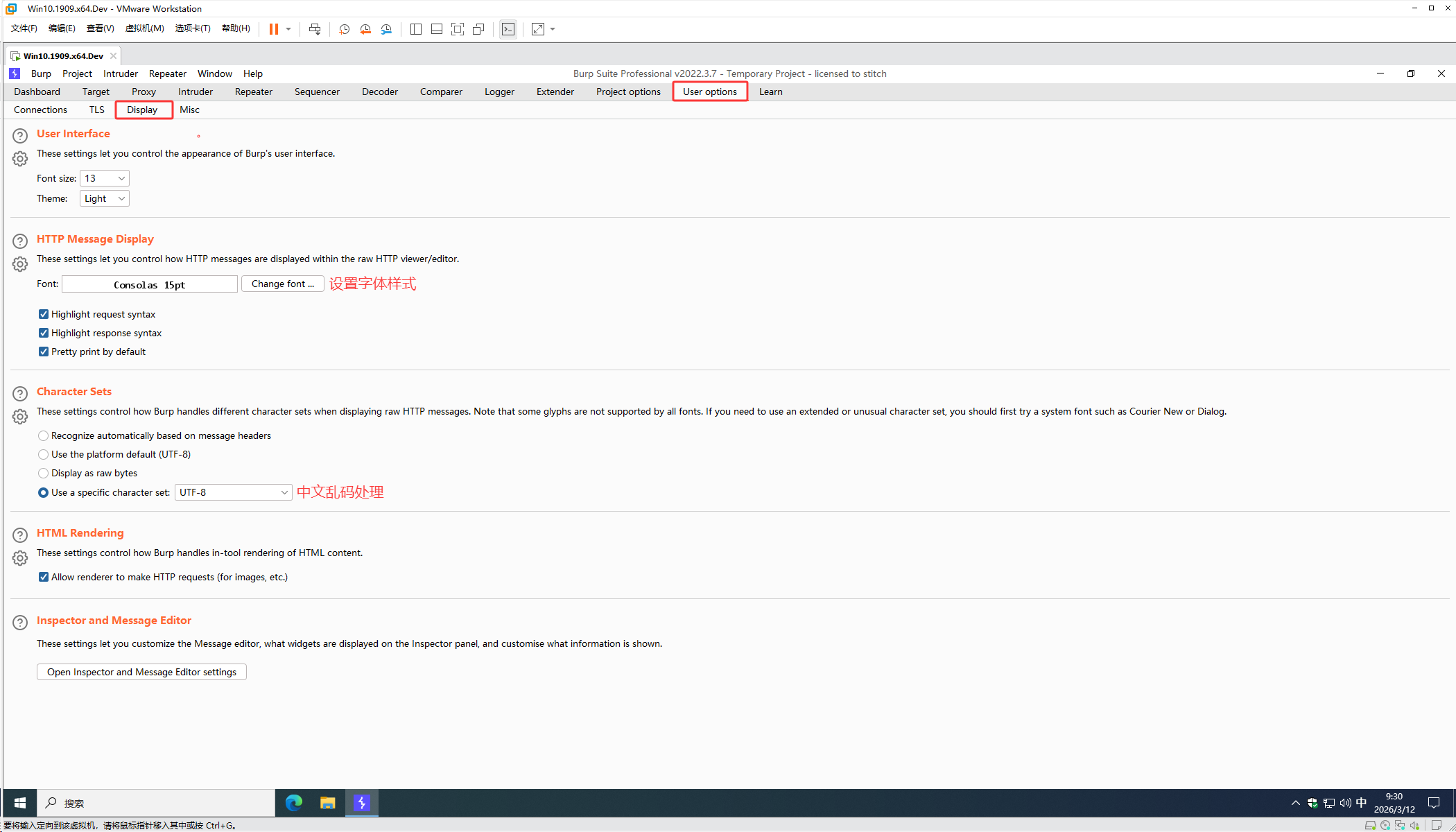

- 设置字体样式:User options > Display > HTTP message display > Change font > 选Consolas 15。

- 中文乱码处理:User options > Display > Character Sets > Use a specific character set > UTF-8。

2 界面介绍

- 界面介绍

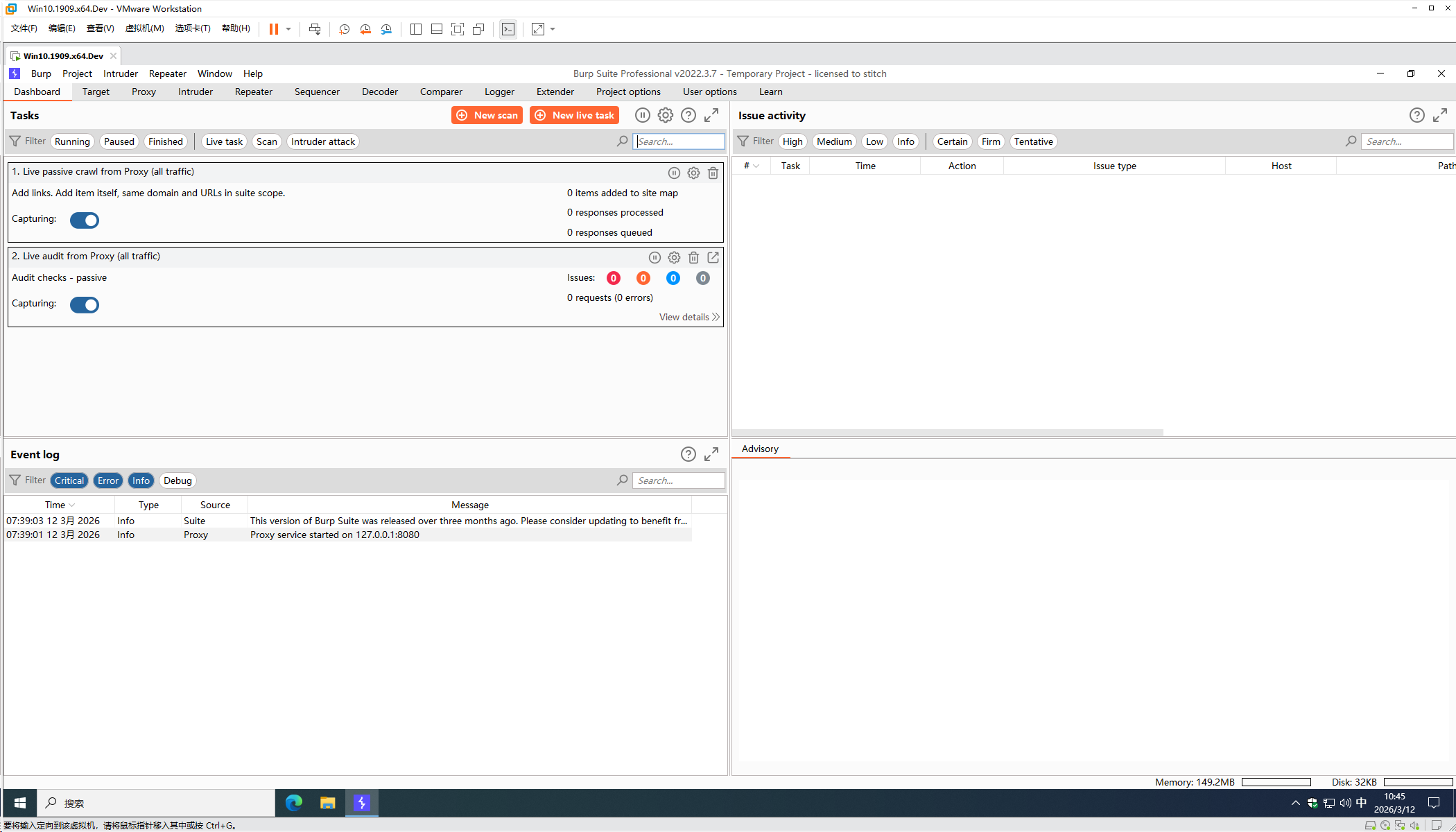

- Dashboard:用于执行自动化漏洞扫描,可以选择预定义或自定义扫描规则。

- Target:用于设置测试目标,并让Burp Suite扫描目标应用程序以发现漏洞。

- Proxy:代理服务器,是浏览器与目标应用的中间人,用于拦截和修改HTTP请求和响应。

- Intruder:用于发送请求的多个副本,帮助确定目标应用程序是否易受到重复攻击的影响。

- Repeater: 一个靠手动操作来补发单独的HTTP请求,并分析应用程序响应的工具。

- Sequencer:用来分析那些不可预知的应用程序会话令牌和重要数据项的随机工具。

- Decoder:将数据进行编码解码的工具,能够智能地识别多种编码格式。

- Comparer:通过相关的请求和响应,得到两组数据的一个可视化比较。

- Extender:第三方扩展插件,支持以多种方式自定义Burp Suite的行为。

3 漏洞扫描

- Tasks任务扫描、Event log事件日志、Issue activity任务扫描结果、Advisory任务扫描详情。

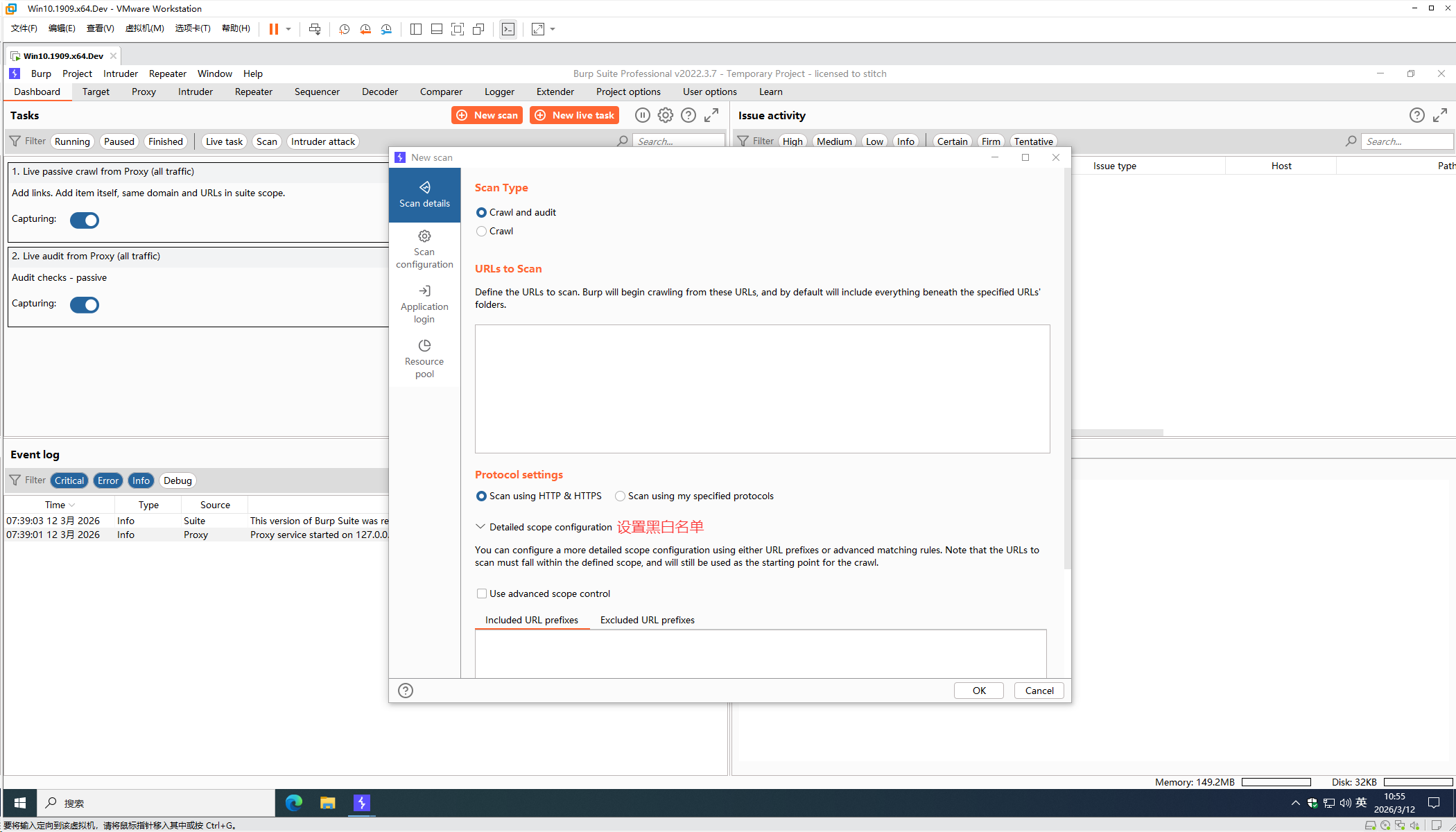

3-1 新建扫描任务

- Dashboard > Tasks > New scan > 设置扫描范围,设置黑白名单(Detailed scope configuration)。

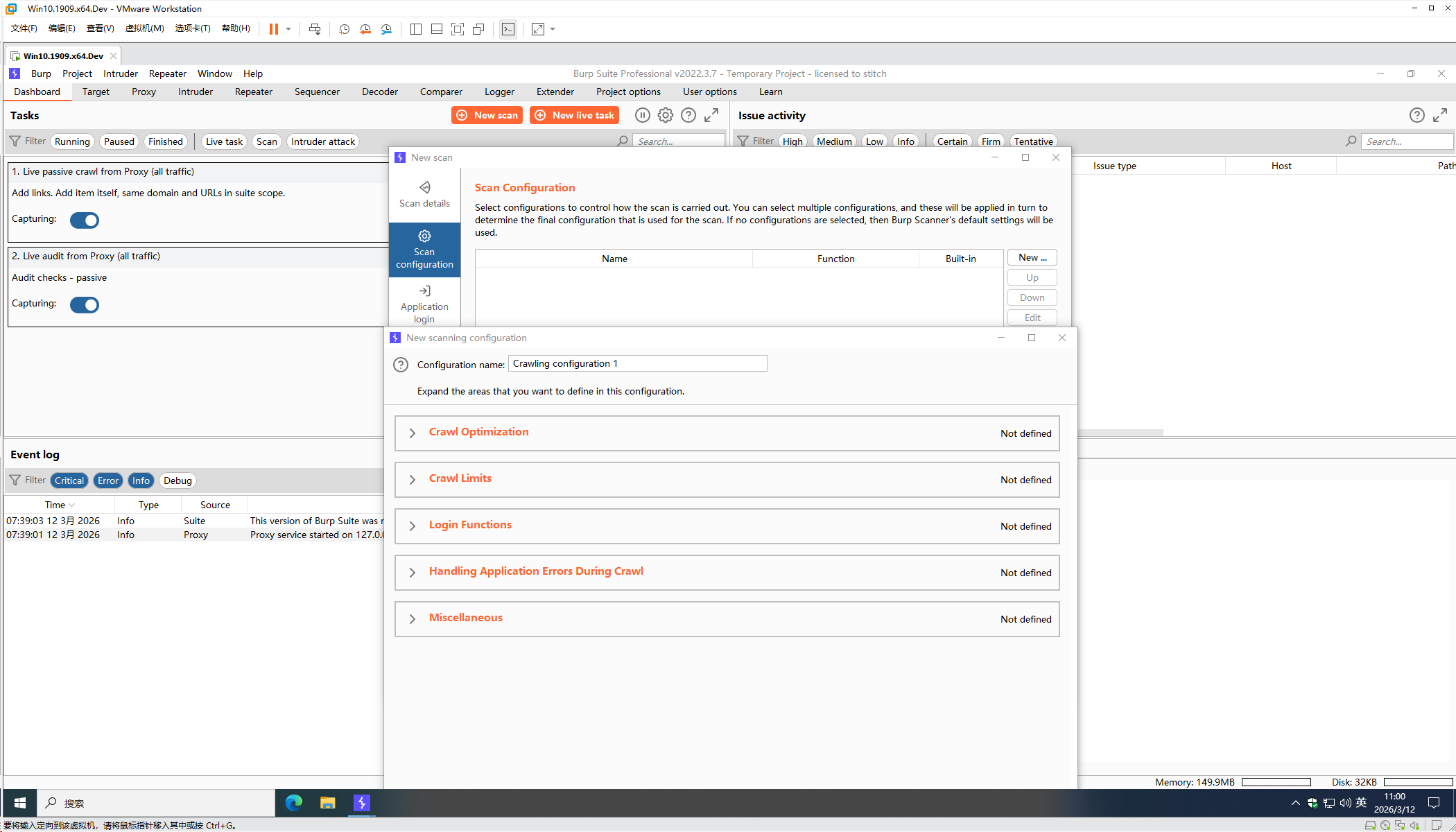

3-2 添加扫描配置

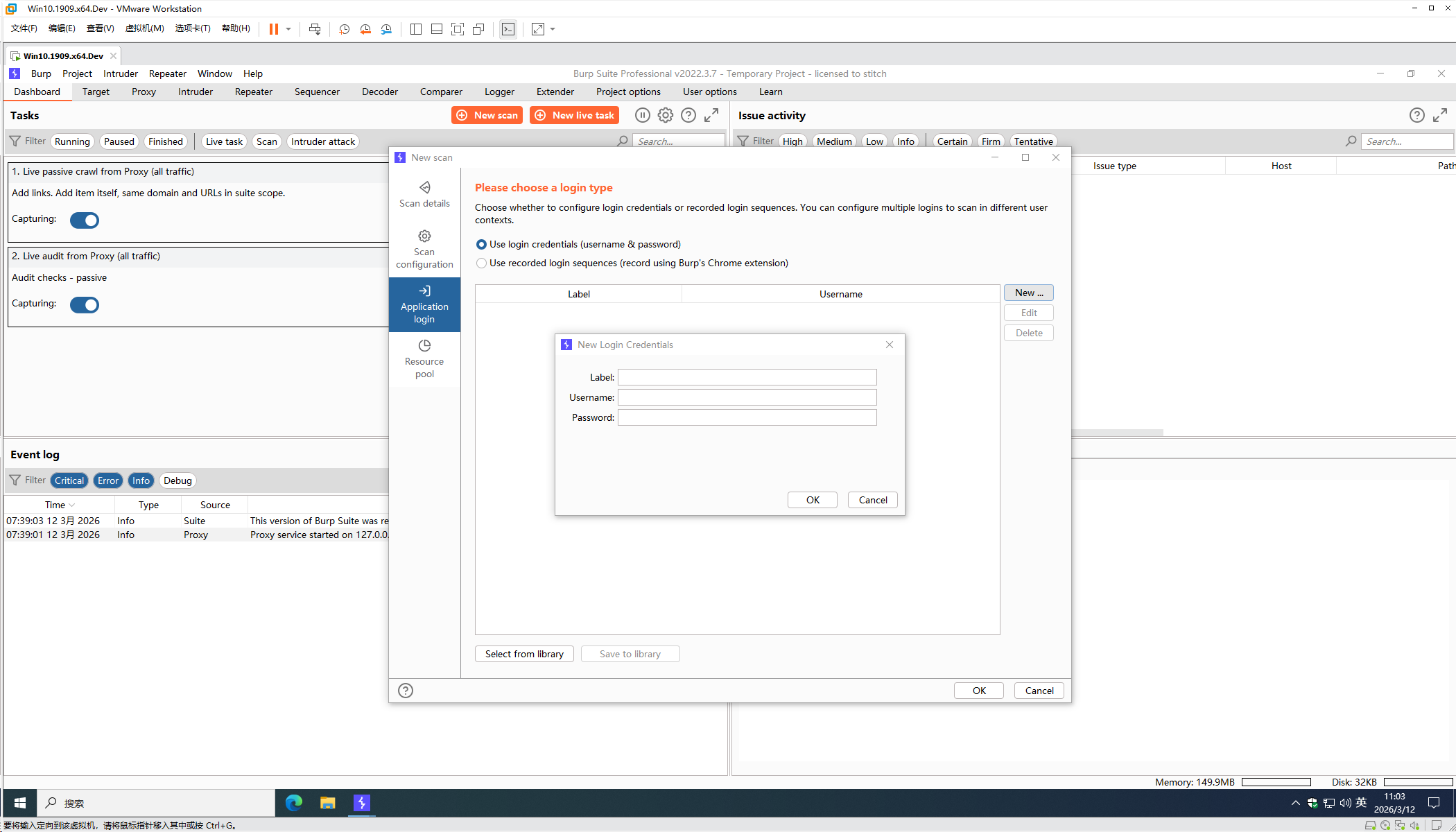

3-3 设置登录认证

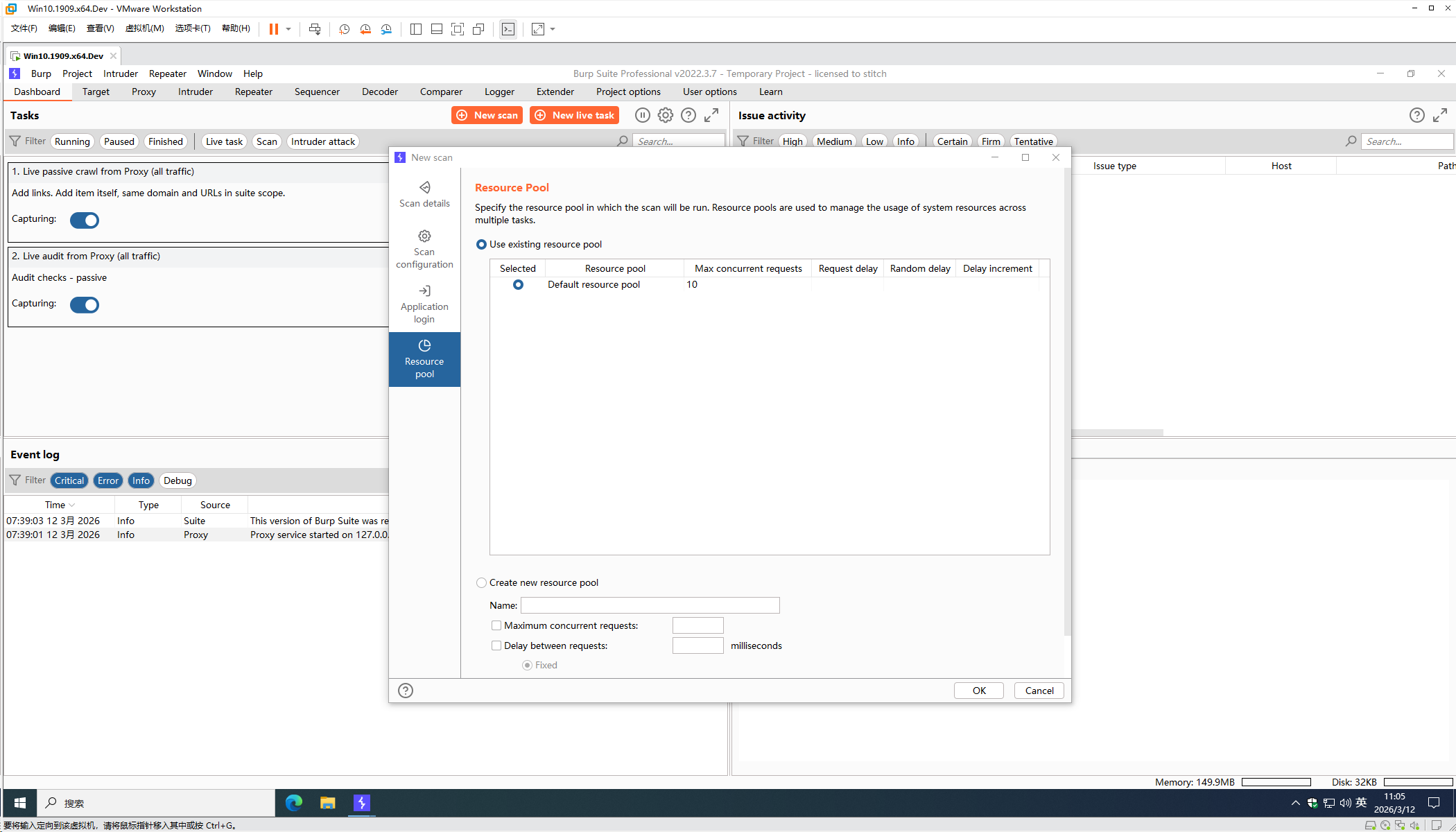

3-4 自定义资源池

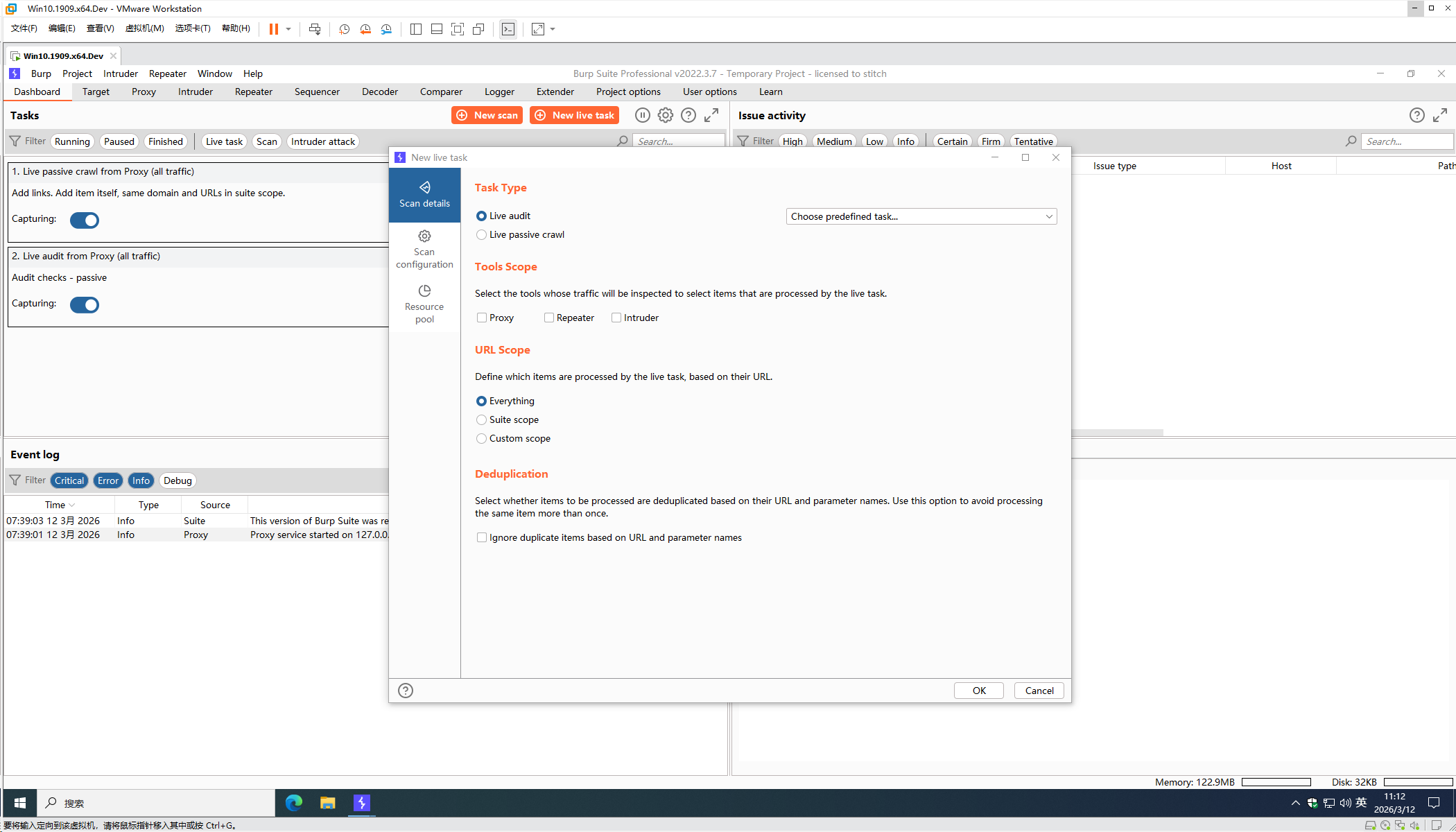

3-5 新建实时任务

4 测试目标

- 测试目标

- Site map:以树状结构提供站点的URL及请求响应等内容详情。

- Scope:过滤排除一些干扰的包,或设置只抓取需要的对应包。

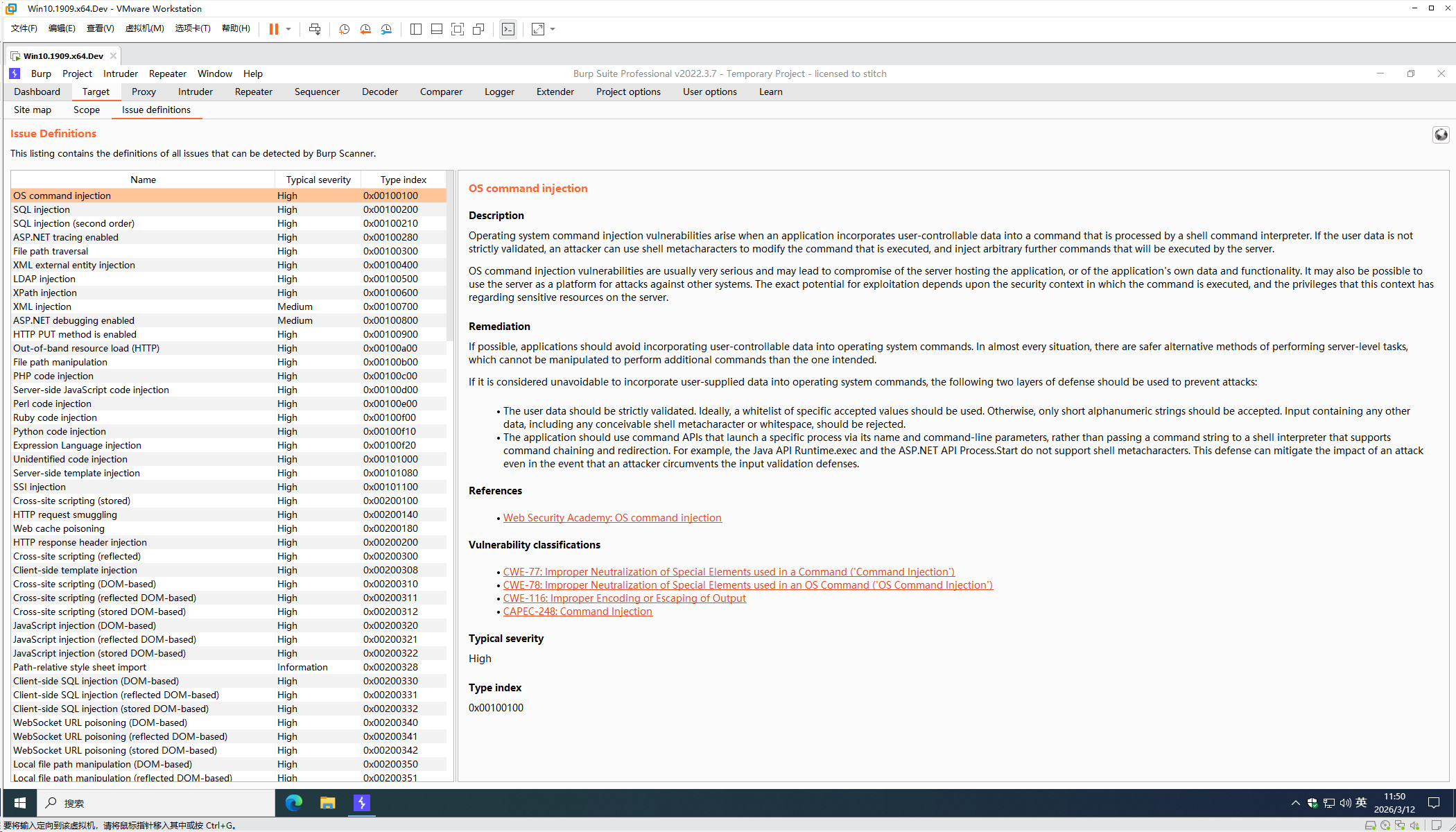

- Issue definitions:漏洞百科,列出能检测到的所有潜在漏洞类型,并为其提供详尽的解释和修复建议。

5 代理模块

- 代理模块

- Intercept:核心功能之一,允许拦截应用请求,查看并修改请求,然后转发到目标服务器上。

- HTTP history:记录了所有被拦截的数据包,使用户能够查看和分析之前的请求或响应数据。

- Filter可筛选想要的数据包,点击标题栏则可进行排序查看。

- WebSockets history:一般用来抓取实时聊天对话的数据包。

- Options

- Proxy Listeners:监听地址、端口、证书配置。

- Intercept Client Requests:拦截请求包配置。

- Intercept Server Responses:拦截响应包配置。

- Match and Replace:通过字符串或正则表达式,将数据包的参数值进行动态匹配替换。

- Burp Suite默认监听本地8080端口,只需将浏览器的流量转发到端口上,就能接收到数据。

5-1 安装插件

- 安装插件

- 安装Firefox或Google > 插件管理 > 搜索Proxy SwitchyOmega > 添加插件到浏览器中。

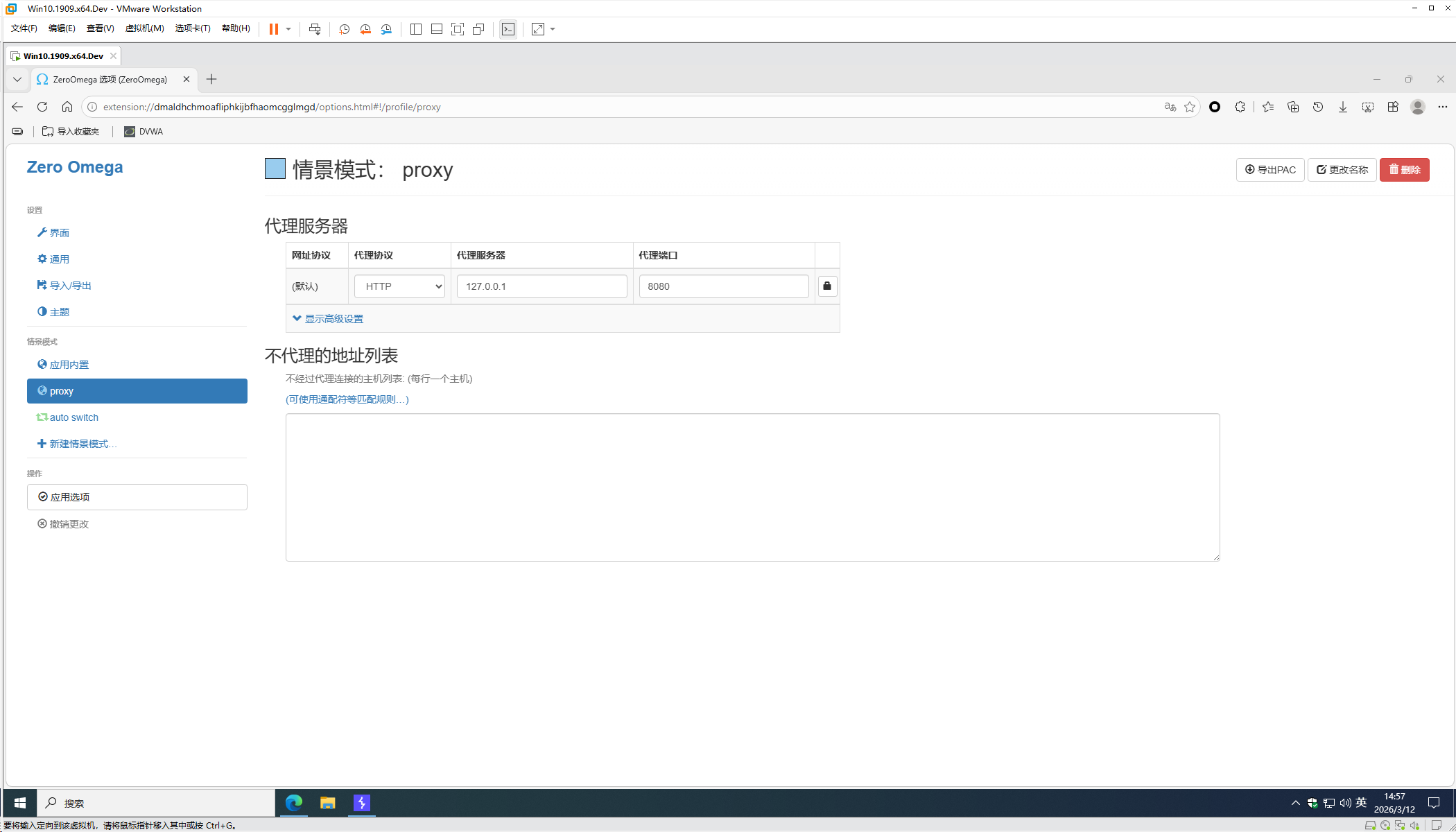

- 这里使用Win10自带的Edge浏览器 > 安装Proxy SwitchyOmega 3插件 > 插件界面如下。

5-2 配置证书

- 配置证书

- 配置证书(Burp CA Certificate)是全局通用的,针对HTTPS网站确保抓取到网站数据包。

- 而Proxy SwitchyOmega插件仅仅是快速切换浏览器的代理设置,就相当于是一个遥控器。

- 若不想配置证书和安装插件,可使用Burp Suite > Proxy > Intercept > Open Browser。

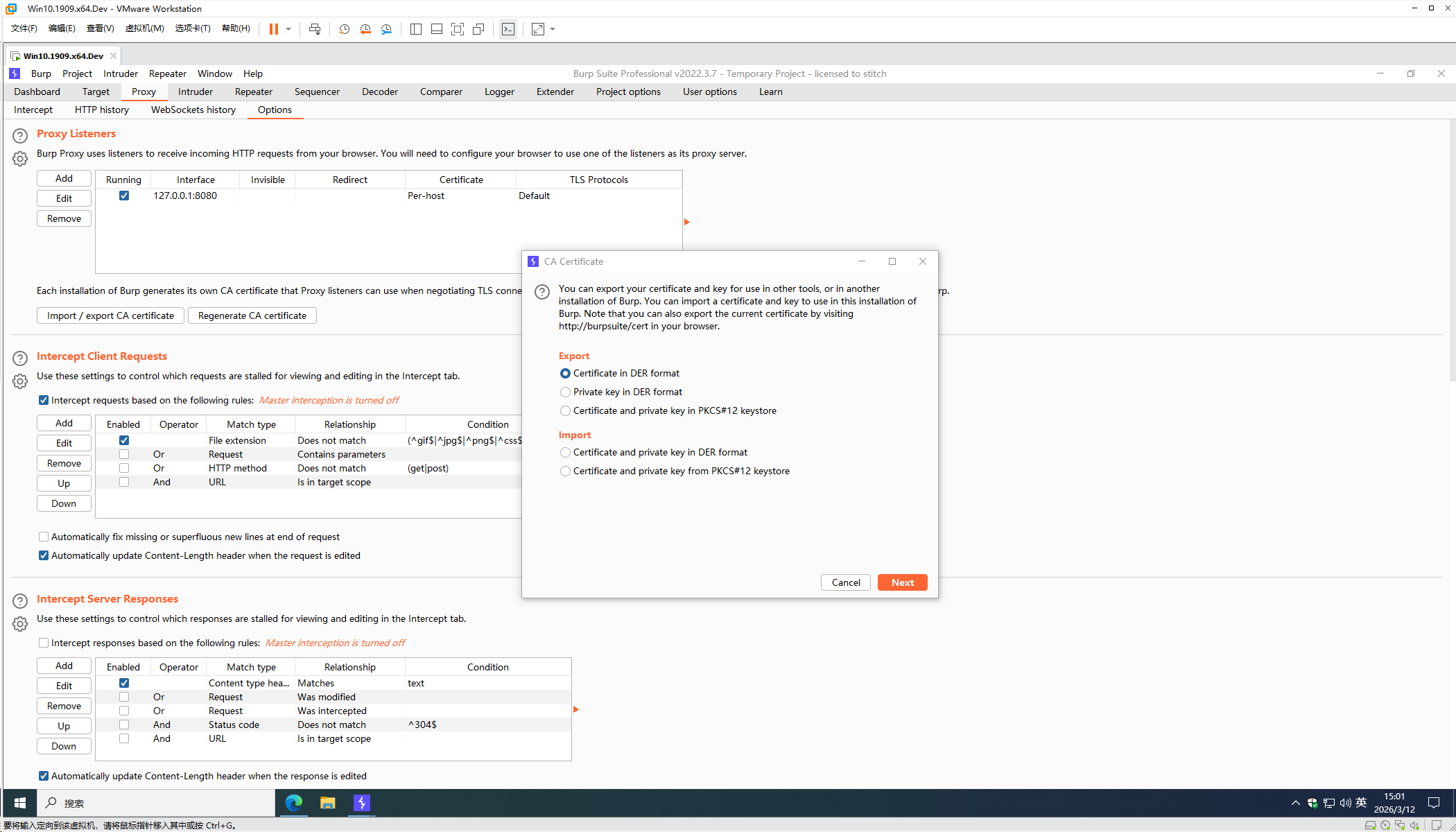

(1) 获取证书

- Burp Suite > Proxy > Options > Proxy Listeners > 点击Import / export CA certification。

- Certificate in DER format > Next > Select file > 保存为BurpSuite.cer > Next > Close。

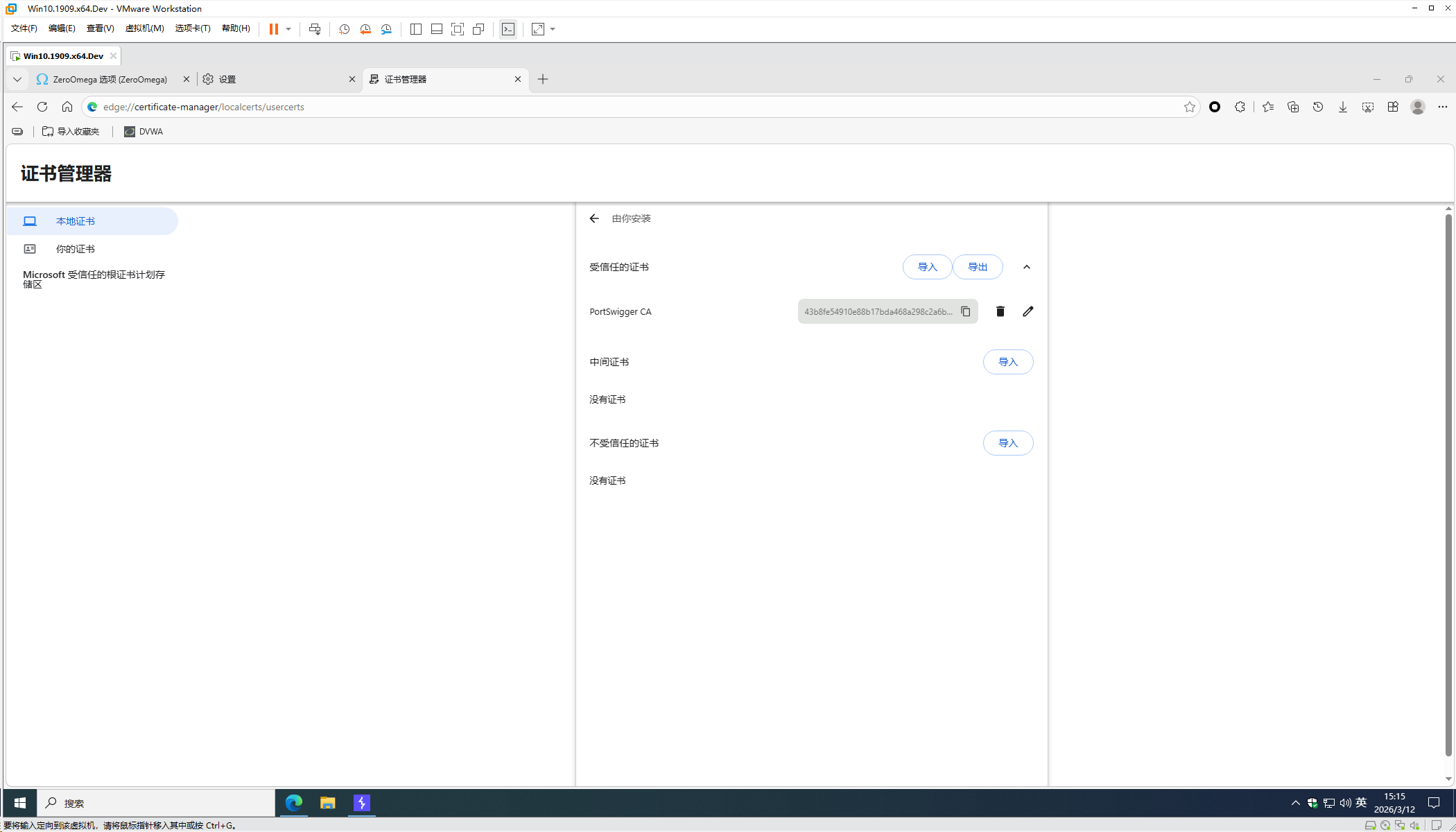

(2) 导入证书

- Edge > 设置 > 隐私、搜索和服务 > 安全性 > 管理证书 > 本地证书 > 自定义 > 导入受信任的证书。

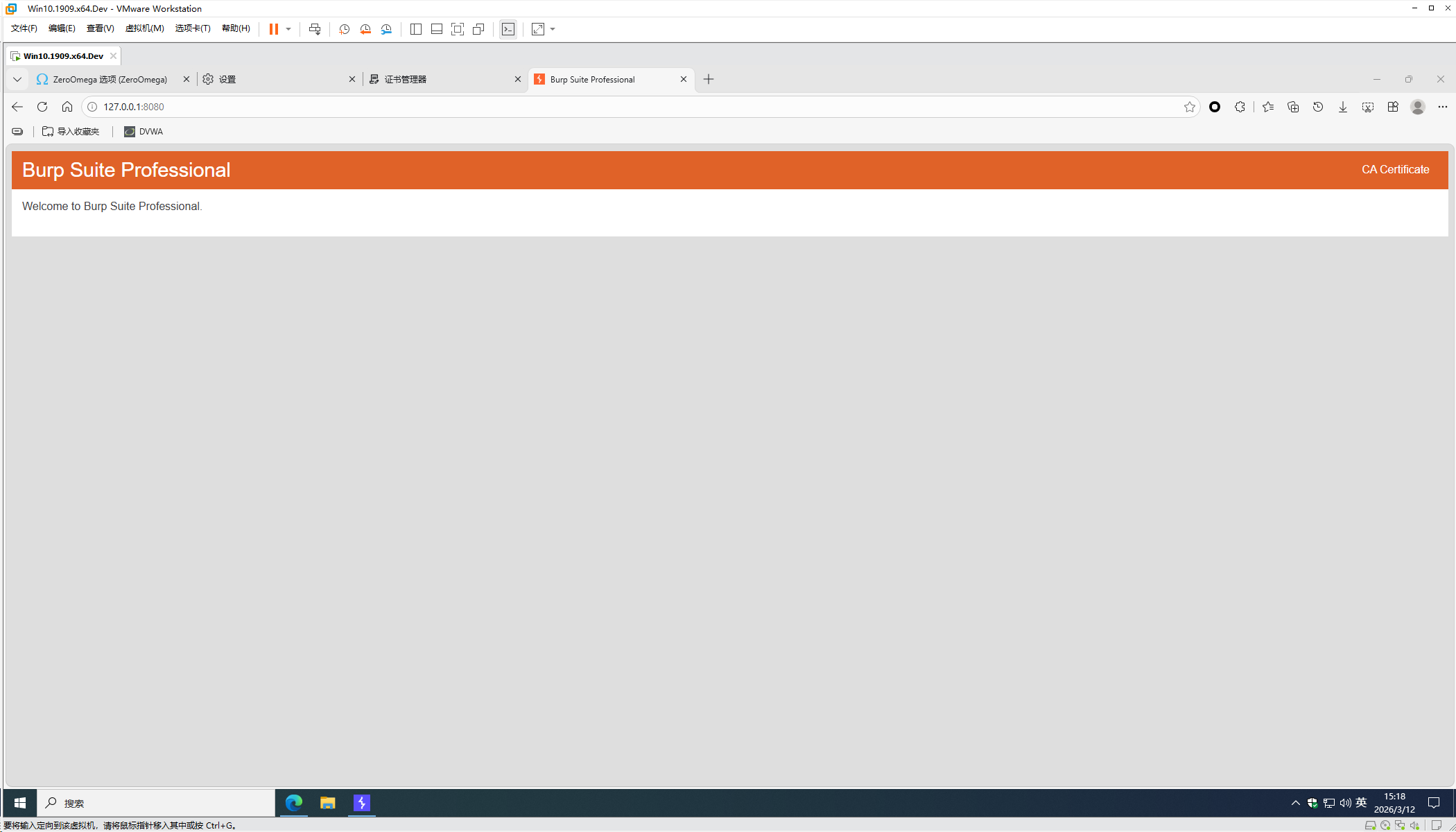

(3) 证书验证

- 在Edge地址栏输入地址

127.0.0.1:8080回车进行访问 > 显示Welcome说明证书配置成功。

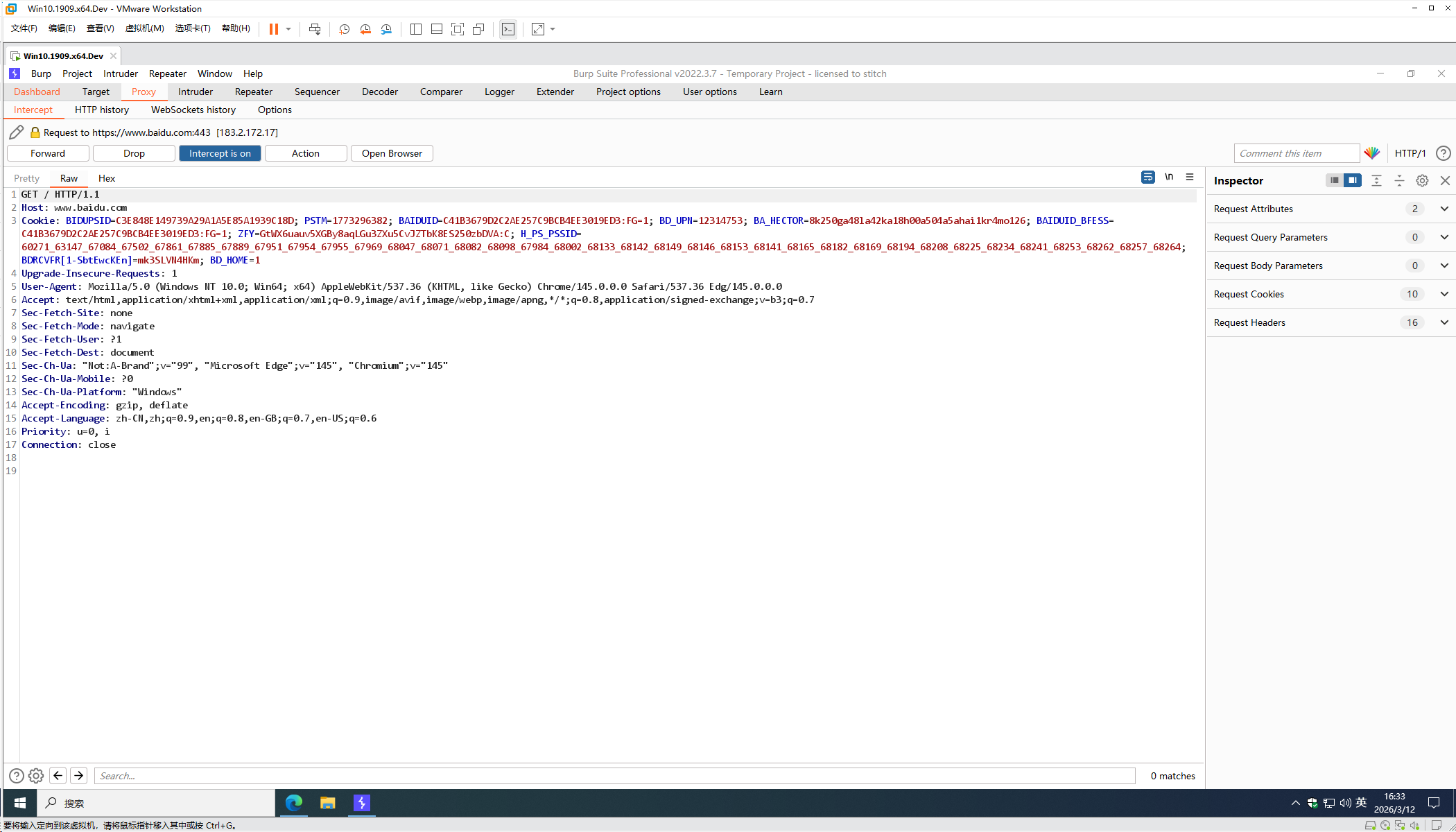

5-3 拦截请求

- 拦截请求

- Edge > 点击插件 > 选中proxy > 切回到Buip Suite > Proxy > Intercept > 点击Intercept is off。

- 此时按钮变为Intercept is on > 切回Edge > 访问百度 > 再切回Buip Suite > 查看拦截到的请求。

- Forward:数据包放行,一般用在修改完请求包参数值之后放行,若是图片、CSS、JS等直接放行。

- Drop:数据包丢弃,即这个数据包不会发送到目标服务器上。

- Intercept is off是关闭拦截器,Intercept is on是开启拦截器。

- Action:转移到其他模块上操作,例如Intruder、Repeater等。

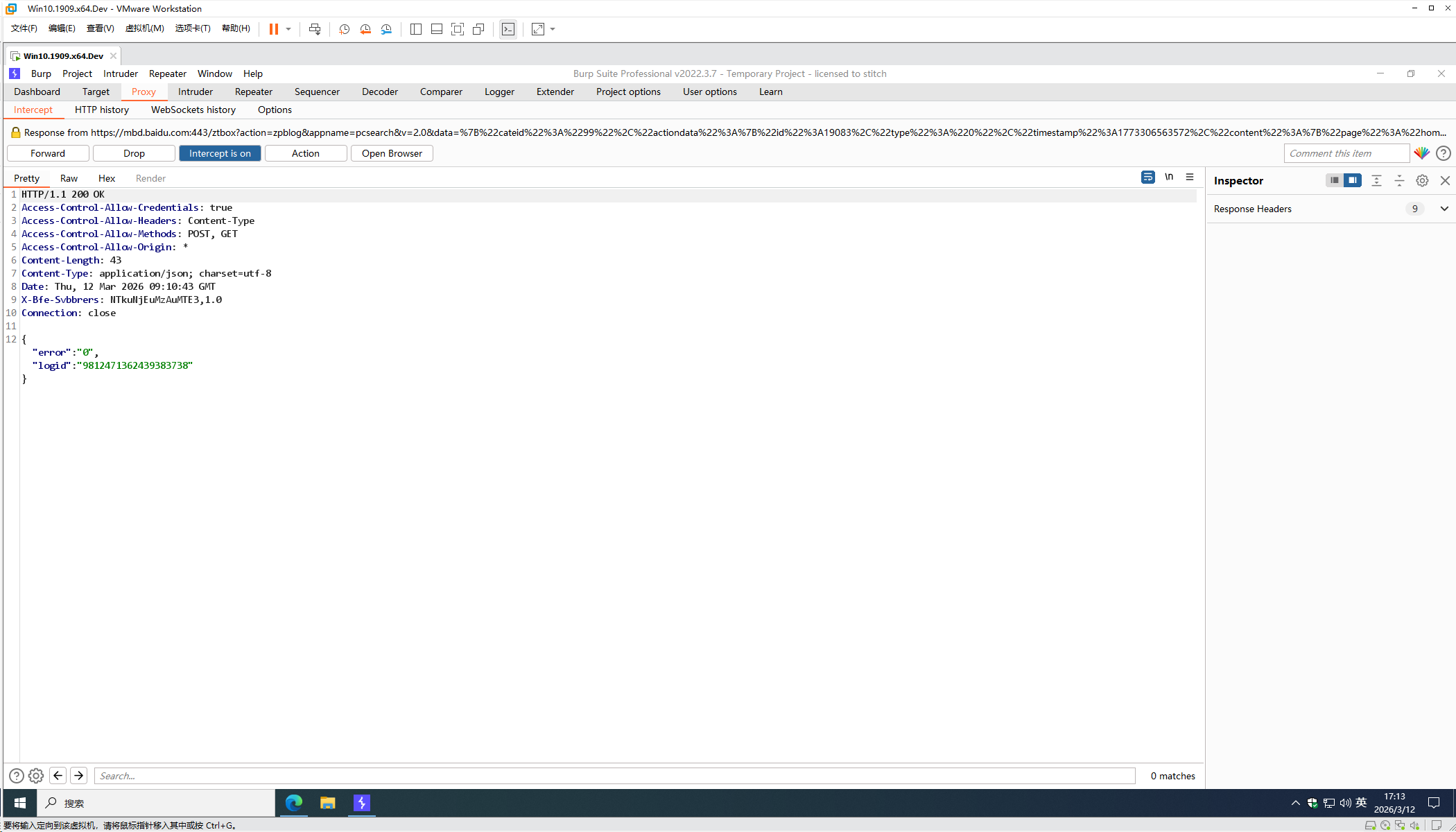

5-4 拦截响应

- Buip Suite抓取到请求包后 > 在Raw中右键 > Do intercept > Response to this request > Forward。

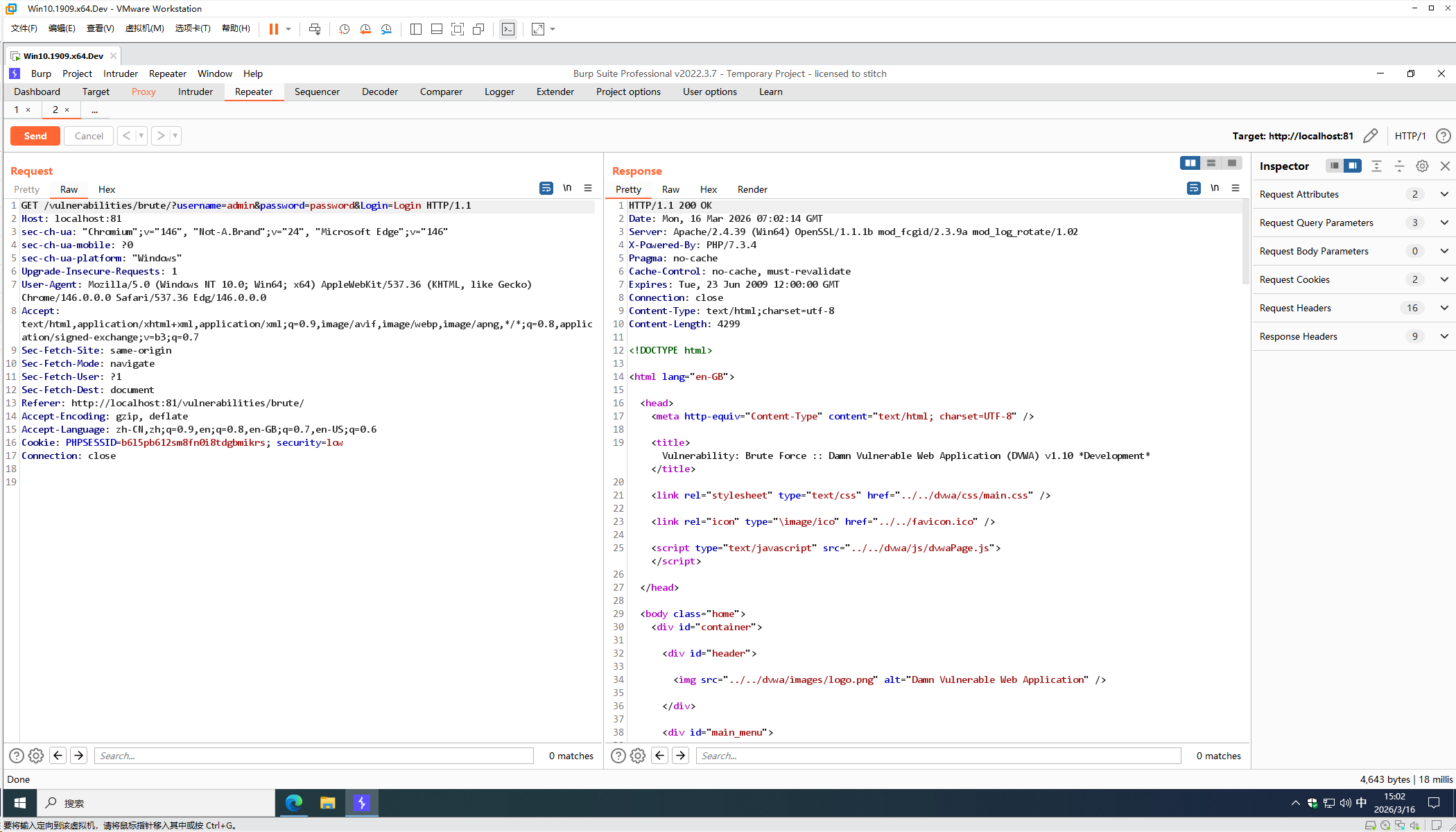

6 Repeater

- 以本地部署的DVWA登录为例,设置

\WWW\DVWA\config\config.inc.php安全等级为low。

1 | |

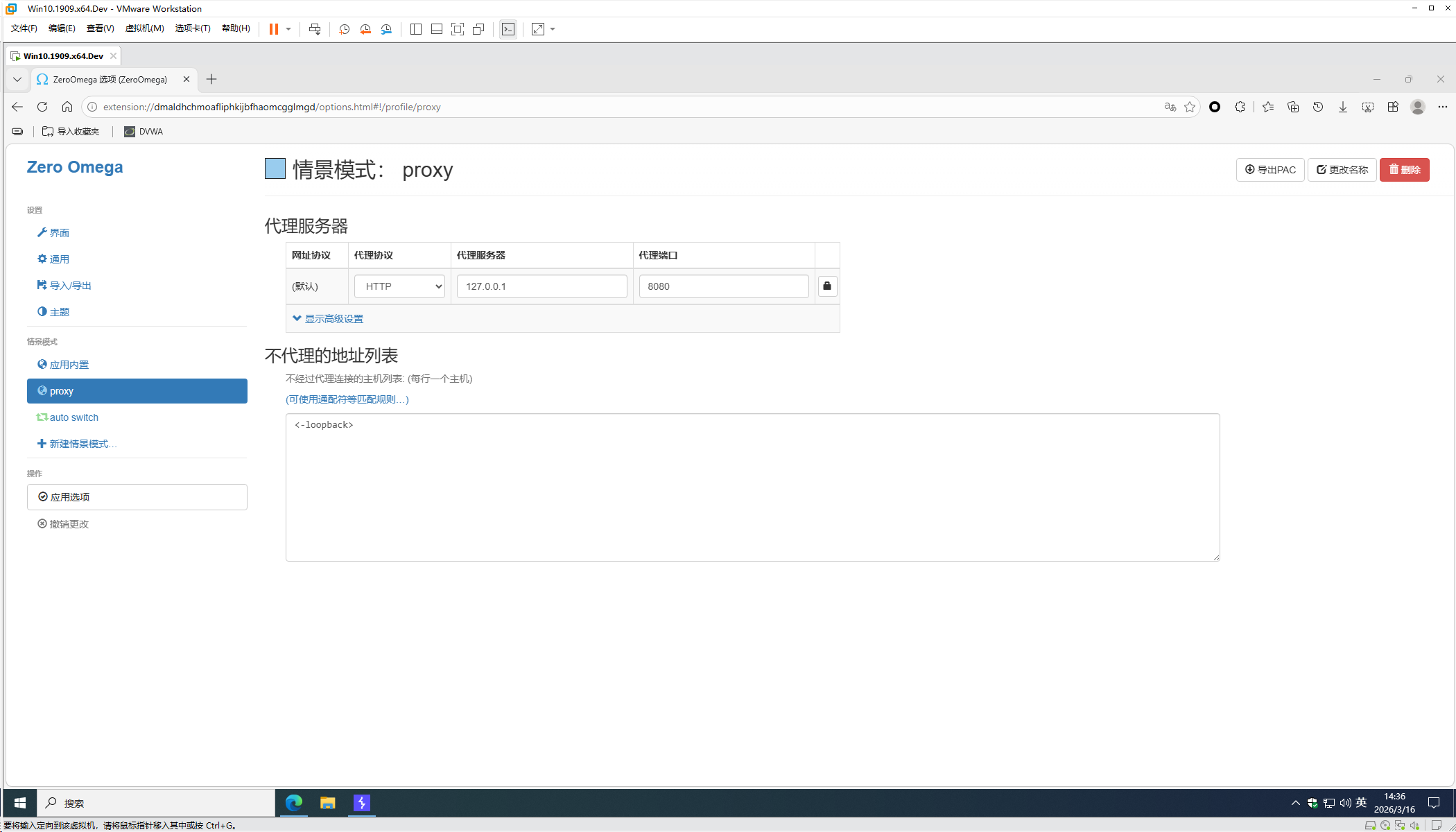

6-1 取消回环忽略

- 取消回环忽略

- 出于安全性、稳定性和性能的三重考虑,大部分浏览器都会默认忽略回环地址的代理设置。

- Edge > Proxy SwitchyOmega 3插件 > 选项 > proxy > 不代理地址列表添加

<-loopback>。

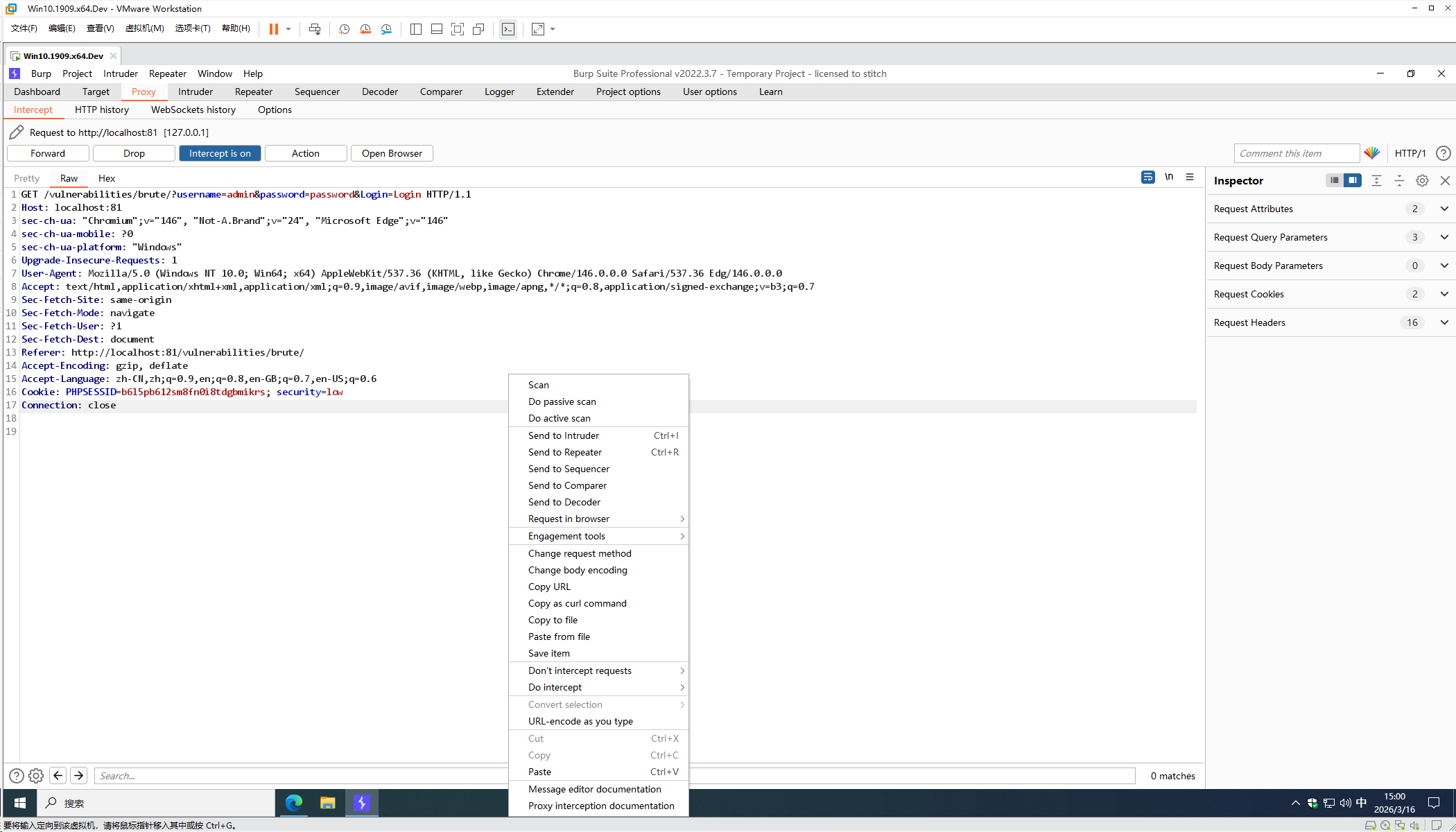

6-2 拦截请求转移

- 拦截请求转移

- Edge > 登录DVWA > Brute Force > 插件选proxy > 输入账号admin密码password。

- Burp Suite > Proxy > Intercept > 点击

Intercept is of> 开启请求拦截的操作。 - 切回Edge > 点Login > Burp Suite拦截请求 > Raw中右键弹窗 > Send to Repeater。

6-3 请求手工重放

- 继拦截请求转移后 > 切到Repeater > 此时Request是转移后的请求内容 > Send > 查看Response。

Burp Suite(一)

https://stitch-top.github.io/2026/02/09/ce-shi-gong-ju/tt09-burp-suite/tt01-burp-suite-yi/